Los operadores de malware del cargador Gootkit están ejecutando una nueva campaña de envenenamiento de SEO que abusa del VLC Media Player para infectar entidades de lozanía australianas con balizas Cobalt Strike.

El objetivo de la campaña es implementar el kit de herramientas posterior a la explotación de Cobalt Strike en los dispositivos infectados para el llegada auténtico a las redes corporativas.

Desde allí, los operadores remotos pueden realizar escaneos de red, moverse lateralmente a través de la red, robar credenciales y archivos de cuentas e implementar cargas aperos más peligrosas, como ransomware.

Gootkit loader, más comúnmente conocido como Gootloader, comenzó a distribuir Cobalt Strike en sistemas el verano pasado en una campaña similar de envenenamiento de resultados de motores de búsqueda.

Gootloader se ha relacionado con infecciones de ransomware varias vecescon malware que regresa en 2020 a través de una red de parada perfil colaboración con la pandilla REvil.

Envenenamiento de los resultados de búsqueda de Google

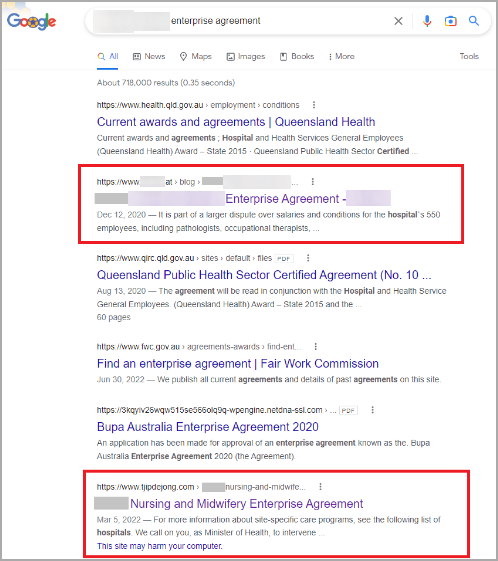

En un nuevo documentación de Trend MicroLos investigadores explican que la campaña fresco de Gootloader utiliza el envenenamiento de SEO para inyectar sus sitios web maliciosos en los resultados de búsqueda de Google para apuntar a la industria de la lozanía australiana.

La campaña comenzó en octubre de 2022 y logró habitar un oportunidad destacado en los resultados de búsqueda de palabras esencia relacionadas con la medicina, como «acuerdo», «hospital», «lozanía» y «médico», combinadas con nombres de ciudades australianas.

El envenenamiento de SEO es una táctica que emplean los ciberdelincuentes, creando muchas publicaciones en muchos sitios web legítimos que incluyen enlaces a los sitios web del actor de amenazas.

A medida que las arañas de los motores de búsqueda indexan estos sitios legítimos y ven la misma URL una y otra vez, los agregan a los resultados del motor de búsqueda para las palabras esencia asociadas. Como resultado, estos términos de búsqueda a menudo ocupan un oportunidad asaz parada en los resultados de búsqueda de Google, como se muestra a continuación.

Fuente: TrendMicro

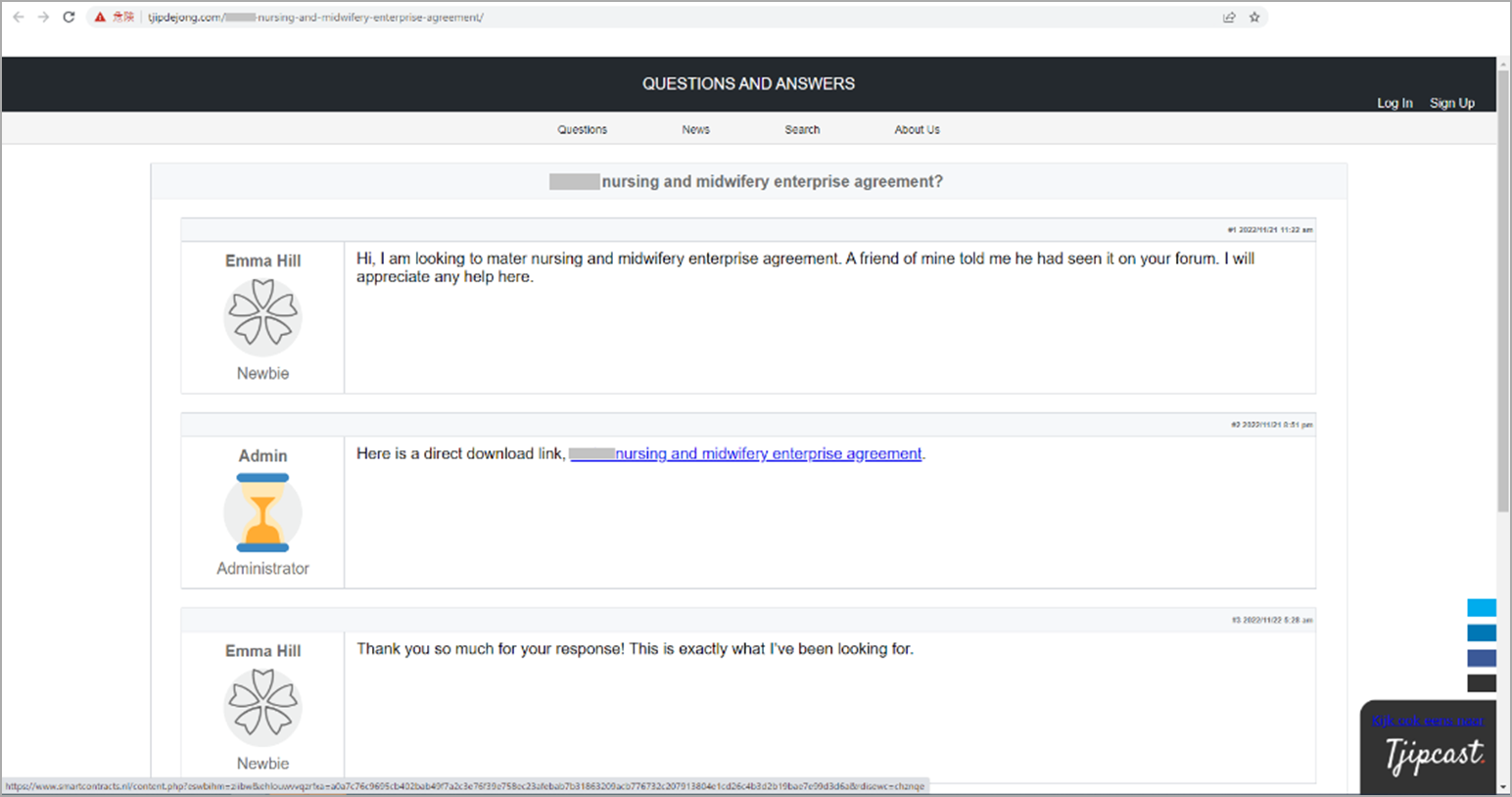

Los sitios web utilizados por Gootkit son sitios web comúnmente pirateados con secuencias de comandos de JavaScript inyectadas para mostrar foros de preguntas y respuestas falsos a los visitantes que provienen de los resultados del motor de búsqueda.

Estos foros de preguntas y respuestas falsos contendrán una «respuesta» a una pregunta que se vincula a capital investigados asociados, como una plantilla de acuerdo o un documento de Word. Sin bloqueo, estos enlaces son malware que infectan los dispositivos de los usuarios.

Fuente: TrendMicro

Los cargadores de malware han empleado ampliamente una táctica similar, como en este Batloader y Campaña del Agente Atera a partir de febrero de 2022, donde los operadores utilizaron términos de búsqueda de Teleobjetivo, TeamViewer y Visual Studio para envenenar los resultados.

Plantando banderas de Cobalt Strike

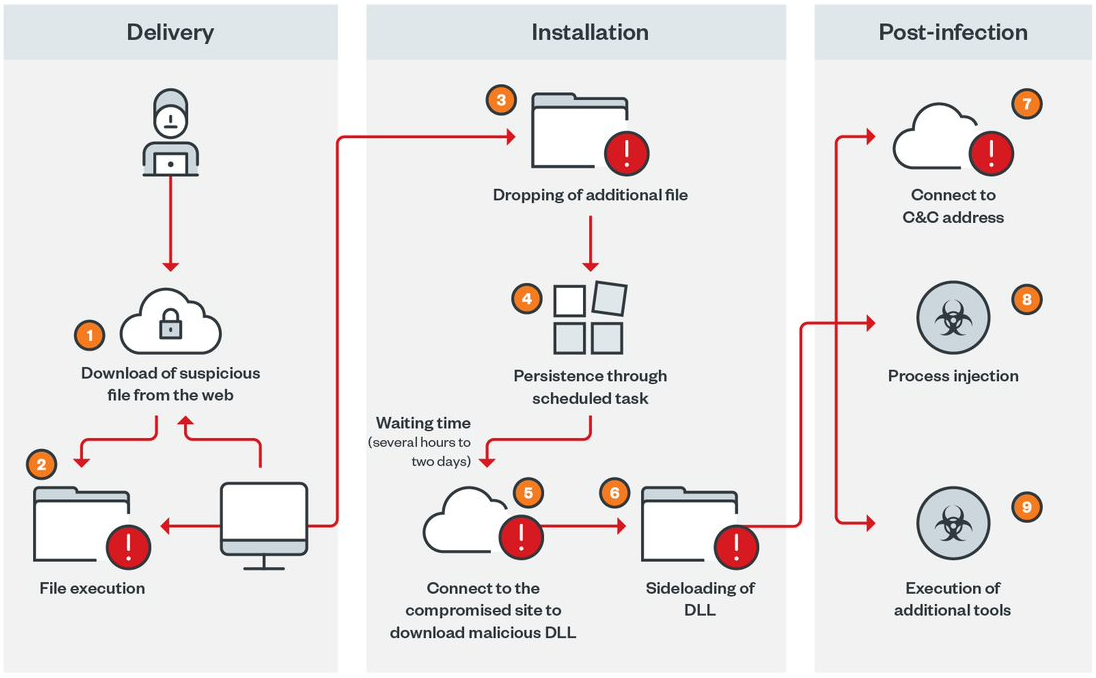

En la última campaña de Gootloader, los actores de amenazas usan un enlace de descarga directa a lo que supuestamente es una plantilla de documento de acuerdo relacionado con la lozanía interiormente de un archivo ZIP.

Este archivo ZIP contiene los componentes del cargador de Gootkit en forma de un archivo JS que, cuando se inicia, suelta un script de PowerShell que se ejecuta para descargar otro malware en el dispositivo.

Fuente: TrendMicro

En la segunda etapa de la infección, el malware descarga ‘msdtc.exe’ y ‘libvlc.dll’ de los servidores de comando y control de Gootloader.

El ejecutable es una copia legítima y firmada del reproductor multimedia VLC que se hace advenir por el servicio Coordinador de transacciones distribuidas de Microsoft (MSDTC). La DLL lleva el nombre de un archivo VLC genuino necesario para iniciar el reproductor multimedia, pero está asociada con un módulo Cobalt Strike.

Cuando se inicia el ejecutable de VLC, utiliza un ataque de carga del costado de DLL para cargar el archivo DLL solapado en el contexto de un proceso confiable.

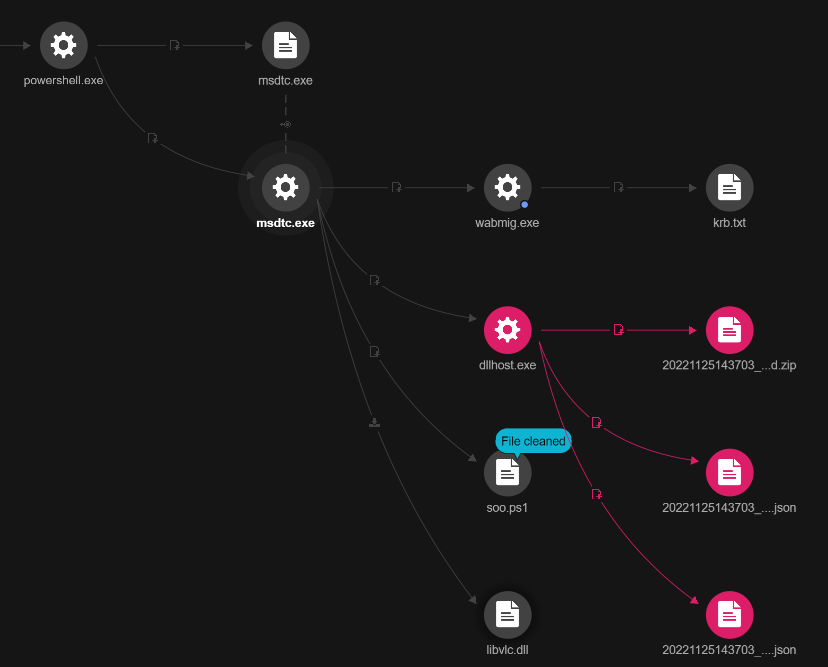

Esto hace que el ejecutable de VLC genere dos procesos, dllhost.exe y wabmig.exe, que alojan las actividades del indicador Cobalt Strike.

Fuente: TrendMicro

Usando Cobalt Strike, los atacantes cargaron ‘PSHound.ps1’ y ‘soo.ps1’ para la vigilancia de la red, se conectaron a máquinas a través de los puertos 389, 445 y 3268 y volcaron hashes de Kerberos para varias cuentas en un archivo de texto (‘krb.TXT’).

Cobalt Strike suele ser un precursor de los ataques de ransomware, pero en el caso observado por Trend Micro, los investigadores no tuvieron la oportunidad de capturar la carga útil final.

Se detectó una vulnerabilidad de carga anexo de DLL en VLC Media Player. utilizado en ataques por piratas informáticos patrocinados por el estado chino. Se cree que estas vulnerabilidades han llevado a la el reproductor multimedia está prohibido en la india.

Desafortunadamente, ser estafado por una de estas campañas de envenenamiento de resultados de búsqueda puede ser difícil de evitar.

En última instancia, la mejor modo de evitar infectarse es descargar solo archivos de fuentes confiables, habilitar extensiones de archivo para que pueda ver el nombre actual del archivo y evitar hacer clic en archivos con extensiones peligrosas.

Encima, se recomienda cargar los archivos descargados en VirusTotal para comprobar si hay comportamiento solapado antaño de ejecutarlos.