Si perfectamente es indudable que es enrevesado y necesario para el mundo de las criptomonedas y las NFT, las ideas que sustentan y conectan con tecnología de cadena de bloques son relativamente simples de entender. Uno de sus conceptos más importantes es el llamado «ataque del 51 por ciento»: una amenaza casi inigualable para la tecnología descentralizada (y la criptoindustria que respalda). Para comprender qué es eso y sus posibles implicaciones de gran difusión para Web3, debemos observar los fundamentos de la propia cautiverio de bloques.

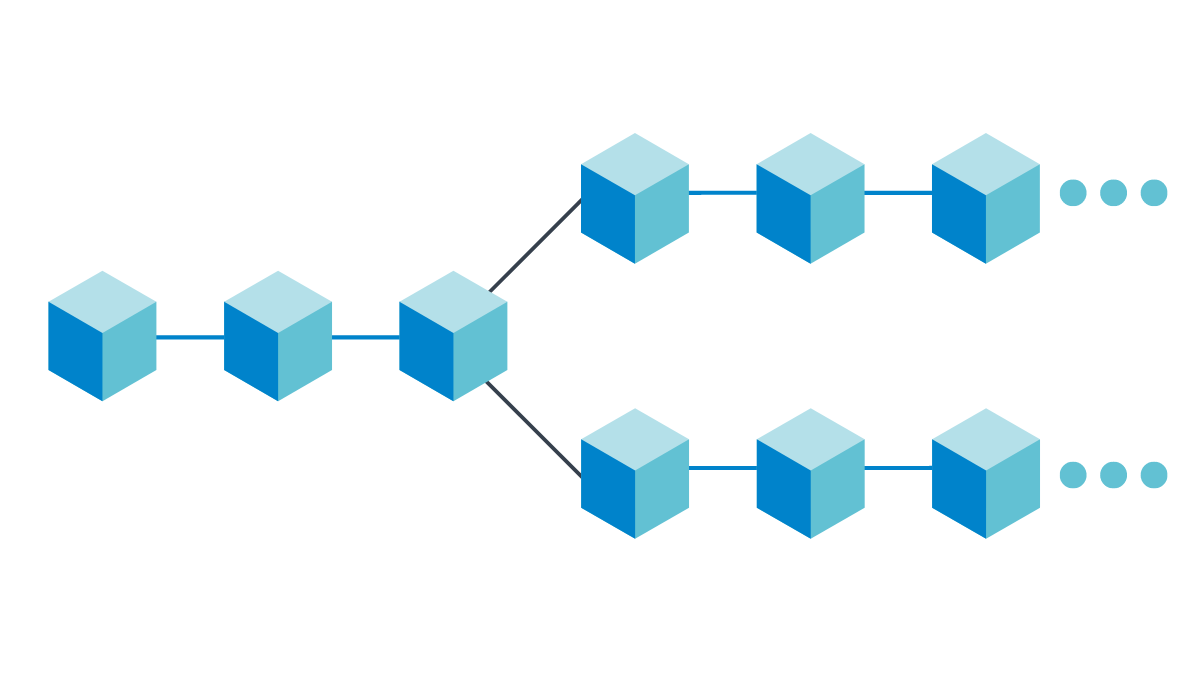

La cautiverio de bloques es una cojín de datos digital distribuida que mueve y rastrea datos en bloques que se unen para formar un registro de flujo de información similar a una cautiverio. Lo importante que debe aprender aquí es que los sistemas de cautiverio de bloques son administrados por una red de usuarios y computadoras llamadas nodos, que colectivamente validan las transacciones en extensión de un tercero como un costado o un servidor de datos centralizado controlado por una gran empresa tecnológica.

Pero, ¿qué es un ataque del 51 por ciento?

En teoría, la cantidad de nodos de empuje en un sistema blockchain corresponde a la seguridad de esa red. Para piratear con éxito el sistema, un rama o una persona necesitaría tomar el control de la mayoría de los nodos del sistema, el 51 por ciento de ellos, para alterar el registro de la cautiverio de bloques y falsificar transacciones que involucren criptografía y NFT, lo que podría resultar en la pérdida de incontables millones valencia de los activos digitales. Entonces, en esencia, un ataque del 51 por ciento permite que los malos actores secuestren la red blockchain, dándoles la capacidad de manipular transacciones en la red con enseres financieros desastrosos.

Esto podría ocurrir a través de la colusión de grupos e individuos que controlan los nodos oa través de piratas informáticos que toman el control de ellos. Cuanto decano sea el número de nodos, más difícil será hacerlo. Según se informa, la cautiverio de bloques de Ethereum tiene cientos de miles de validadores en su red, por ejemplo, mientras que otras cadenas tienen muchos menos.

Ejemplos de ataques del 51 por ciento

En marzo de 2022, los piratas informáticos vinculados al gobierno de Corea del Ideal obtuvieron con éxito el control de cinco de los nueve nodos de empuje de Ronin de la cautiverio pegado vinculada a Ethereum en el popular muestrario basado en blockchain de entretenerse para percibir. axie infinito. Los piratas falsificaron retiros de la red que ascendieron a aproximadamente $ 625 millones, convirtiéndolo en el hack más excelso en la historia de esa red. Cuando el equipo de Ronin se dio cuenta de lo que había sucedido, dio un paso centralizado y detuvo la red blockchain por completo durante meses antiguamente de reiniciar las transacciones a fines de junio.

Otro 51 por ciento de ataque ocurrió en 2020 cuando los piratas informáticos tomaron el control de Bitcoin Gold, un pequeño token criptográfico que separado de la cadena de bloques de Bitcoin en 2017. Los piratas informáticos pudieron vestir el doble de más de $ 72,000 en criptomonedas. El doble consumición es cuando una criptomoneda se usa dos veces o más, lo que permite que la persona que inició la transacción reclame sus tokens gastados.

¿Qué tan probable es un ataque del 51 por ciento?

La vulnerabilidad a este tipo de ataque se correlaciona directamente con el tamaño de la red: cuanto más excelso es la cautiverio de bloques, más segura es. Para los sistemas que se ejecutan en mecanismos de consenso de prueba de trabajo (PoW) que consumen mucha energía (como Bitcoin), la potencia informática requerida para alcanzar un ataque del 51 por ciento es enorme y disminuye su probabilidad; simplemente no vale la pena el tiempo y el billete de los piratas informáticos para siquiera intentar hacerlo.

Sin confiscación, si pueden lograrlo, no hay forma de revocar el hardware físico que les permite atacar el sistema, lo que significa que podrían continuar haciéndolo hasta que los administradores de red inicien una «separación dura». Una separación dura es un cambio significativo en el protocolo de una cautiverio de bloques (su conjunto nuclear de reglas) que la divide en dos versiones ahora incompatibles de sí misma. Dichos eventos suelen ser el punto de origen de las nuevas criptomonedas, como fue el caso de Bitcoin Gold.

Pero hay formas de desincentivar los ataques del 51 por ciento. Los mecanismos de consenso de prueba de décimo (PoS), como en el que se ejecuta la cautiverio de bloques Ethereum, consumen exponencialmente menos energía que las redes operadas por PoW. Estos se basan en que los validadores aporten (apuestan) una cantidad de criptomonedas para ser aceptados como un nodo de empuje. En el caso de Ethereum, eso es un esforzado 32 ETH. En teoría, si se confabularan suficientes validadores en un sistema PoS, podrían tomar el control de la red. Aún así, incluso si esto ocurriera, los administradores de Ethereum podrían «recortar» este ETH apostado, lo que significa que los nodos infractores perderían simultáneamente su inversión y su capacidad para atacar nuevamente.

El cofundador de Ethereum, Vitalik Buterin, ha abordado este problema varias veces a lo dadivoso de los primaveras, afirmando que, si perfectamente no es deseable, un ataque del 51 por ciento no sería desagradable para su cautiverio de bloques.

El debate de la descentralización

En los días anteriores Fusión de Ethereum mucho más energía eficiente Sistema de consenso PoS en el que ahora se ejecuta, Buterin publicó una encuesta en Twitter en el que preguntó cuánto tiempo querrían esperar las personas antiguamente de apoyar una intervención «extraprotocolo». La idea era simple: ¿la comunidad apoyaría a una autoridad centralizada que intervendría y tomaría una audacia sobre toda la cautiverio de bloques en caso de circunstancias extremas?

La pregunta siquiera es retórica. Bitcoin no es la única cautiverio de bloques que se vio obligada a bifurcarse en caso de un ataque. En 2016, Ethereum instituyó una separación dura a posteriori de los atacantes aprovecharon los defectos en una aplicación que se ejecuta en la cautiverio de bloques, lo que hace que los administradores del sistema reviertan las transacciones relacionadas con el exploit para devolverles los fondos de los usuarios.

Tales acciones centralizadas son la antítesis del concepto mismo de la tecnología blockchain: mientras que el rama más excelso de encuestados de Buterin apoyó la idea de una intervención centralizada, la idea de tal acto no le agrada a una parte significativa de la comunidad Web3, como lo demuestra los comentarios debajo de la misma pesquisa. Sin confiscación, por el momento, siguen siendo una escazes desafortunada para certificar la estabilidad de estos sistemas en tiempos de extrema escazes. De todos modos, siguen siendo un centro de discusión controvertido en NFT y en los círculos criptográficos. Al igual que la discusión que rodea mercados Web3 descentralizadospuede ser que la descentralización por medios centralizados sea el mejor, aunque paradójico, camino a seguir.